LYT: Fra V2 Security og nummer 1 til dengang vi smed vores digitale forspring ud af vinduet?

Gæsteindlæg af Mogens Nørgaard, debattør, provocateur – og i det virkelige liv bl.a. Teknisk Direktør i Nordic Data Intelligence ApS – alle meninger bragt her, står for egen regning.

Uge 2 i år 2019 vil være en uge jeg husker i mange år. Om mandagen fremkom regeringen med en plan for sikring af vigtig infrastruktur uden finansiering overhovedet. Tirsdag kom der et lovforslag om at tvinge kinesiske overvågningstilstande ned over danske virksomheder og institutioner.

Lad os tage planen først:

Danmark har, i modsætning til stort set alle andre lande vi normalt sammenligner os med, hverken defineret, indkredset eller prioriteret, hvad der forstås ved samfundskritisk infrastruktur. Så man har bare vilkårligt udpeget seks sektorer (transport, søfart, tele, finans, energi og sundhed), som værende kritiske. Basta.

Tanken må have været, at hvis blot disse seks sektorer er sikrede og fungerer nogenlunde, så kører Dybbøl Mølle.

Der var ingen som helst finansering af dette med i “planen”, og det hele virkede som noget værre makværk for at sige det rent ud.

For at kunne forsvare Danmark i cyberspace skal vi omhyggeligt og i samarbejde med andre lande, der har gjort arbejdet før, analysere, undersøge og prioritere, hvad der er væsentligt og mindre væsentligt i en krise- og krigssituation, og med flere niveauer a la det amerikanske DefCon-system, blot for hele Danmark.

Det har man ikke gjort til trods for at FE og CFCS i alle sine trusselsvurderinger i de sidste 6 år har understreget, at beskyttelsen af kritisk infrastruktur er deres vigtigste og højst prioriterede opgave. Lidt selvmodsigende – ikke sandt?

Det ligner valgpropaganda og jeg kom til at tænke på elverpigerne, da jeg læste det: De var smukke og havde skønne stemmer, men når man favnede dem opdagede man, at de var hule i ryggen. Dette makværk – undskyld mit direkte sprog – burde aldrig have set dagens lys. Det er en ommer.

Så blev det tirsdag, og vi fik et lovforslag offentliggjort, der giver CfCS (Centeret for CyberSikkerhed) de samme beføjelser overfor virksomheder og institutioner, som kinesernes myndigheder har overfor deres. Glem Orwell – det her går faktisk et skridt videre.

Det ved Forsvarsminister Claus Hjorth godt, så han var ude og sige, at “nu ville sølvpapirhattene og de sædvanlige brokkehoveder nok igen-igen sige, at det her var for vidtgående”. Godt forsøgt, Claus Hjorth, men desværre er jeg ingen af delene: Jeg er officerssøn, jeg meldte mig til Hjemmeværnet i 1979 og er stadig medlem, og jeg har også gået lidt rundt foran Amalienborg. Jeg er politisk nok lidt til højre for Djenghis Khan, som jeg plejer at sige for sjov – men det her lovforslag er det værste jeg har set nogensinde i mit liv. Der er ingen andre måder at sige det på.

Hvad går det ud på? CfCS har sammen med Forsvarets Efterretningstjeneste lavet en såkaldt “probe” (udtales på engelsk), der kan “sniffe” al internettrafik og intern netværkstrafik til, fra og i en virksomhed. Så kan den sende data fra det til CfCS/FE og dér kan de så analysere trafikken og finde ud af, om der foregår noget fælt eller farligt fra f.eks. Rusland, Kina eller nogle hobbyterrorister fra Balkan. Det er jo godt nok.

Proben har været placeret nogle steder, blandt andet hos TDC, men de fleste steder har de fjernet den igen, fordi de ikke fik noget som helst ud af det udover udgifter (ca. en halv million eller mere plus den løbende vedligeholdelse). Al data blev sendt til CfCS og man fik ingen rapporter eller andet retur.

Det har været en dundrende fiasko. Også fordi CfCS/FE deler data med vore samarbejdspartnere. Øverste lag i de vestlige efterretningstjenester hedder “Five Eyes” og består af USA, Canada, UK, New Zealand og Australien. Laget nedenunder hedder “The Nine”, men er reelt nu 13 lande. Danmark har været med fra starten. Holland ligeså. Og de hjælper hinanden med at sende data på tværs. Hvis FE har brug for noget data fra en virksomhed eller institution i Danmark, som de ikke har lovlig adgang til, så kan hollænderne (lovligt) hacke det og lade FE kigge med. Og omvendt.

Og nej, jeg bryder mig ikke om Snowden. Jeg anser ham for at være en simpel landsforrædder. Men hans materialer afslørede, at Five Eyes og The Nine udveksler firmadata mellem hinanden og meget andet.

Lovforslaget fra i tirsdags vil gøre det lovpligtigt for de virksomheder og institutioner, som CfCS mener er vigtige, at få installeret proben og betale for det og finde sig i det. Der er tale om simpel tvang. Man kan ikke nægte og man kan ikke klage. Lovforslaget giver endda CfCS mulighed for at nægte tilsynsudvalget at kontrollere dem. Tilsynsudvalget kan derpå anke til …. Forsvarsministeren, som ene mand kan tage stilling til klagen – og hans beslutning kan man ikke klage over.

Tilsynsudvalget sættes reelt ud af kraft. Det kan jeg godt forstå – de har siden sidste år engang kørt en intern undersøgelse af nogle meget interessante forhold derude, der handler om, at der muligvis i visse ledelseskredse er større loyalitet overfor amerikanerne end overfor Danmark. Det giver mindelser om dengang Merkel fyrede sin efterretningschef, fordi hun fandt ud af, at han og tjenesten dernede hele tiden havde vidst, at amerikanerne lyttede med på hendes telefon.

Tilbage til lovforslaget: Alle private leverandører – og de er typisk meget dygtigere og har mere erfaring end CfCS og FE – bliver også sat ud af spillet, fordi man kun vil have, at der anvendes CfCS’ egen probe. Jeg kan godt forstå, at DI og andre erhvervsorganisationer ikke er begejstrede. Vi ved jo også godt allesammen, at en statslig løsning nok ikke i længden er den bedste, slet ikke på et felt, hvor man ikke kan skaffe kvalificerede folk nok til Staten. Der findes fremragende kommercielle produkter, og mange har dem allerede installeret. De skal så fjernes nu. Og man skal kunne samarbejde med noget meget specifik Microsoft-software kaldet Defender. Helt ærligt: Et lovforslag, der vil tvinge alle vigtige virksomheder til at bruge et bestemt, amerikansk softwareprodukt? Undskyld mig, men det er uhørt.

Og for lige for en stund at blive meget nørdet og teknisk: I alle Windows-versioner siden den ældgamle Windows NT i 1999 er der en nøgle, som giver NSA adgang til alt på maskinen. Den nøgle hedder i øvrigt _NSAKEY. Og nu skal alle vigtige virksomheder og instititutioner køre Windows Defender? Smart.

CfCS er jo placeret under Forsvaret, hvilket det ikke bør være. Forsvaret har en helt anden kultur omkring offentlighed og kommunikation end vi skal have i et demokratisk samfund. CfCS skal høre under et decideret Digitaliserings- eller Cyberministerium eller en tilsvarende styrelse, så det er under demokratisk tilsyn og kontrol. Alene af den grund er det her lovforslag helt skørt i forhold til vore værdier og den fremtid vi skal bygge.

Det makværk af en “plan” vi fik mandag og det Orwell’ske lovforslag vi fik tirsdag opfylder til fulde de tre tre danske D’er: Dyrt, Dumt og Dårligt. Og vi får ikke løst vores vigtigste problem, nemlig at få etableret det, der svarer til et civilsamfund med lov, orden, rettigheder og muligheder for at få hjælp på cyberområdet.

LÆS OGSÅ:

Danmark – et land i andres hænder?

Snowden: FE vildleder

RIP MESSENGER? Hvis du, og det er klogt, har slået FB messenger i hjel, for at undgå FB læser dine beskeder og dataminer dine kontakter, savner du nok et alternativ?

Og nu du er igang med det, så vælg da noget, der er rimelig sikkert. Her er tre anbefalinger – SIGNAL – bla. anbefalet af snowden, og WICKR – begge firmaer har en fornem trackrecord og kører seriøs kryptering og dataminer dig ikke….og så er der THREEMA, det er såmænd fra Schweiz og koster lidt håndører, men anbefales i den grad af professionelle!

skift NU!

https://threema.ch/en

https://www.wickr.com/

https://signal.org

Mere om sikkerhed? Tjek aflyttets sikkerheds og privatlivsguide!

FMSØNDAG1505: Aflyttet har set på regeringens nye digitale vækstplan sammen med forfatter Sanne Bjerg og sikkerhedsekspert Jakob Wolffhechel. Danmark skal være DIGITALE FRONTLØBERE, siger regeringen, som et bizart ekko af den konference som Google og Singularity University inviterede Lars Løkke og Ida Auken til i september 2016, hvor de fik at vide, at de skulle begynde at tænke EKSPONENTIELT, for så bliver vi alle sammen rige og smarte?

Og så har vi talt med amerikanske Jonathan Taplin om hans nye bog ‘Move Fast and Break Things’. Den handler om verdens største overførsel af penge: Væk fra musik-, film- og mediebranchen og over til tech-monopolerne Amazon, Google og Facebook, som ikke har til sinds at give dem tilbage til skaberne af det indhold, de lever godt af. Ydermere arbejder ledelserne på en ny verdensorden hvor rige mennesker bliver 200 år gamle og staten intet bestemmer.

LÆS MERE: Digital Velfærd?

Singularity U i Danmark – et statskup in spe?

For en måneds tid siden lavede jeg et meget tys-tys interview med en mand fra Island, der havde en fortid han i første omgang ville være diskret omkring. Manden hed Jason Katz, han er programmør fra USA, og han kom lovlig tæt på WikiLeaks og FBI og endte iøvrigt på Island, hvor han indtil nu, har levet et meget, meget diskret liv.

Men for et par måneder siden, kom denne artikel i Vice Magazine: https://motherboard.vice.com/en_us/article/jason-katz-wikileaks – og så var historien jo ude – så jeg fik fat i ham, via en bekendt og via SIGNAL fra Open Whisper Systems, en krypteret (sms-agtig) beskedtjeneste. Du kan hente det her: https://whispersystems.org/

Men man kan mere end bare skrive beskeder – man kan også RINGE over SIGNAL, så det blev den måde vi lavede interviewet på. Telefonopkald via signal er fuldkrypterede og kan ikke aflyttes – med mindre man altså lægger sin mikrofon ovenpå telefonen og bruger speakerphone, hvilket jeg gjorde, efter aftale.

Og så gik jeg i gang med at klippe, men havde også lovet Katz, at han ville få mulighed for at høre, hvad han egentlig havde sagt, før jeg sendte det.

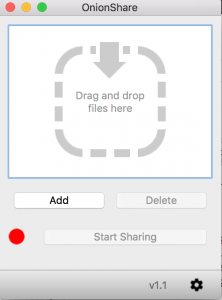

Og så var vi nød til at prøve et andet program, der viste sig forbavsende let at bruge: ONION-SHARE. Med ONIONSHARE kan man dele filer via TOR-netværket, uden andre end modtageren ved, de er der.

Du kan hente ONIONSHARE her: https://onionshare.org/

I sidste ende kom der et program ud af det – og så er det jo egentlig ligemeget med al det hemmelighedskræmmeri – men nu fik vi testet teknologien – det virker og er nemt!

HØR UDSENDELSEN HER: http://www.radio24syv.dk/programmer/aflyttet/18832983/wikileaks-manning-og-turen-til-island-1

Efter programmet gjorde @ThomasTuxTech opmærksom på, at han har lavet en GUIDE til OnionShare – den finder du her: https://matrixedu.dk/index.php/guides-til-at-beskytte-dit-digitale-privatliv/

Han har også en guide instellation af TOR på windows her: https://matrixedu.dk/index.php/installation-af-tor-browseren-pa-en-windows-computer/

UNDER KONTRUKTION/WORK IN PROGRESS: Har du tips – send til lyt@aflyttet.dk

(senest opdateret 31.3.2017)

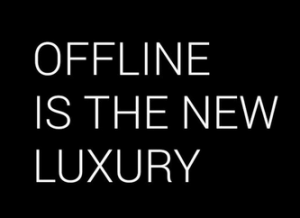

Regel nr. 1:

KEEP EVERYTHING IMPORTANT OFFLINE!

Al information, der har værdi, risikerer at blive hacket over tid. Væn dig til det.

Sådan er det. Derfor: Hvis noget virkelig er vigtigt for dig – så lad være med at bruge nettet til at snakke om det – hvis du kan!

Men da vi ikke kan undvære at have følsom information on-line, som den gennemdigitaliserede verden ser ud nu, er vi nød til at benytte os af, hvad man nu kan, for at beskytte os nogenlunde – det kommer der eksempler på længere ned i teksten.

Tænk generelt over, HVAD du lægger ud – behøver du fortælle fuld fødselsdato og år til Facebook eller Google? For hvis du gør det, så har evt. hackere allerede de første seks cifre af dit cpr-nummer=de mangler kun fire tal=det tager få minutter at gætte sig til de sidste for en computer…

Og med dit CPR nummer og fulde navn, kan der laves mange ulykker.

Vær forsigtig.

Husk den gyldne regel: Ville du fortælle det her til en vildt fremmed på gaden? Hvad du hedder – hvor du bor? Give dem et billede af dig selv? Af dine børn?

For selvom vedkommende smiler, er det som bekendt ikke sikkert, det er en sød person? Vel.

Sund Fornuft i førersædet.

Og hvis noget LYDER for godt til at være sandt – ja, så ER det nok for godt til at være sandt!

REGEL nr. 2:

DÆK DIT WEBCAMERA TIL!

Du bruger iikke det webcamera til RET meget alligevel? Egentlig? Hvorfor så sidde og kigge direkte ind i det, hver gang du benytter din computer? Og hvorfor behøve at bekymre sig om, at nogen måske kigger med?

Sæt et klistermærke for – et stykke plaster eller endnu bedre: Et stykke maler-tape(som lader lys nok passere til at lysmåleren i computeren stadig virker) er faktisk tilstrækkeligt.

Og nu du ER igang: Hvad med dit smart-tv? Er der også et kamera der – der stirrer direkte ind i din stue? Frem med tapen! NU!

Hvorfor? Well. Læs f.eks. Phillips historie her: http://www.mx.dk/feature/coverfull/story/30635931

Regel nr. 3:

Opdater Opdater….

De fleste hardware producenter følger selv med i sikkerheden omkring deres produkt – når de beder dig om at opdatere – så er det ikke for sjov. Gør det!

Og det gælder også dine apps og styresystemet i en mobil.

MEN: Gør det ikke på Cafe eller når du er på ferie – vent til du er hjemme – risko for man-in-the-middle angreb er større på åbne, fremmede netværk-

Regel nr. 4:

Få styr på dine passwords. Hav forskellige til hver tjeneste.

Skriv dem ned på et stykke papir, og gem dem et sted, du kan finde dem igen, hvis du ikke er teknisk nok anlagt til at finde ud af password-managers.

Papir og gode passwords er en god kombination.

Risikoen for at nogen bryder ind i dit hjem og finder den seddel, er minimal i forhold til at nogen gætter et alt for nemt password – og det er farligt kun at have eet fast password, da en angriber så får adgang til ALT.

Brug 2-factor-autentication de steder du kan. Du kobler kort sagt din mobil sammen med din computer ifbm. at du bruger et site(som Facebook eller Google)=du får en besked og en kode til din mobil, når du(og andre) skal logge ind.

Regel nr. 5:

Brug VPN

Virtuelt Private Netværk beskytter dit privatliv og mindsker risikoen for angreb. Der er mange udbydere – men ikke alle er lige gode til det – hold fingrene fra HOLA, der spionerer mod dig samtidig og bruger dig i BOT-nets -

Her er en liste over VPN-services, rangeret efter grad af privatliv.

NB: Hvis du f.eks bruger (opdateret) Windows 7 eller 10 er det delvist indbygget – det er godt!

https://torrentfreak.com/vpn-anonymous-review-160220/

F-secure tilbyder services, der virker på både mobil og computer – det hedder Freedome

Regel nr. 6:

Opdater dine WEBbrowsere

Hele tiden!

Der er stor forskel på sikkerheden i den måde, du går på nettet via din webbrowser – mange hackere bruger webbrowseren til at køre skadelig kode på din maskine, og hvis du skal undgå det, skal du OPDATERE din browser – check om du har seneste version!

Det er lidt en religionssag hvilken browser der er sikrest og det kan ændre sig overtid. Firefox og Crome er opensource og ret sikre. Safari er solid. Anvend gerne forskellige webbrowsere til forskelige ting – en til netbank, en anden til almindelig surfing, en tredje (tor) til private sager.

Mange browsere(i default mode) lækker iøvrigt information til annoncører og data-miningselskaber – du kan tjekke HVOR meget via det her værktøj:

https://panopticlick.eff.org/

Regel 7:

Har jeg købt det for billigt?

Mange moderne ting har indbygget internet. Det kan være dit kamera, der selv via wifi kan lægge sine billeder på din harddisk, det kan være dit TV eller et overvågningskamera? Fælles for det hele er at de her dimser befinder sig på samme net, som du går på netbank med!

En dims, der skal på dit netværk, skal helt have et nyt password som DU har valgt – standard passwords er typisk nemme at gætte.

Kræver den ikke passwords for at gå på /kan du ikke ændre noget – så har du nok købt det lidt for billigt. Overvej om det bør være på nettet. Overhovedet.

Regel nr. 8:

Sociale Medier er Sladrende Medier

Facebook, Twitter, Instagram og YouTube og alle de andre, er gratis services som vi bruger mere og mere.

Men når det er gratis, gælder der en samlende regel: Det er DIG der er varen!

Sociale Mediers(og store dele af nettet i det hele taget) forretningsmodel er, at indsamle data om dig og sælge dem til annoncører i mere eller mindre anonymiseret form. Nogen services, som f.eks. Facebook og Google, sælger også til politikere og åbner gerne op for data hvis myndigheder som politi eller efterretningstjenester spørger efter dem med en dommerkendelse i ryggen.

Det skal man være klar over.

Du kan se en liste over, hvor mange data Facebook gemmer om dig hos Europe-VS-Facebook, et site drevet af østrigeren Max Schreems.

Generelt skal du regne med, at ALT du lægger på Sociale Medier er OFFENTLIGT – altså skal du være parat til at stå ved det over for hvem som helst – som stod du på gaden og delte foldere ud til forbipasserende.

Lad være med at give dit fulde navn på Some, LYV gerne om fødselsdato og år. Og læg ikke din fysiske adresse derud – det er der folk, der var glade for en ny computer, som de tog et billede af og lagde på Facebook, der fandt ud af var en dårlig ide, da indbrudstyvene kom et par dage efter…

Regel nr. 9:

Søgemaskiner der søger DIG!

Når du søger information på Google, gemmer de tre ting om dig:

1. De ord du søger på

2. Hvilke resultater du får

3. Hvilket af resultaterne du klikker på

Kig på de tre. Og tænk over, hvor meget man kan finde ud af om dig ved hjælp af de tre ting ud fra de tusindvis af søgninger de fleste af os laver om året.

Læg så oveni at google gemmer:

HVOR DU ER

DEN MÅDE DU TASTER PÅ (FINGERPRINT)

HVORDAN DU PLEJER AT HOLDE DIN COMPUTER

…og 42 andre ting….

…så begynder det at blive uhyggeligt!

Men der er alternativer:

duckduckgo.com og startpage.com er gratis søgemaskiner, der IKKE gemmer noget om dig – overhovedet. F-secure bruger Google, men blokerer for sporing OG tilbyder også advarsler mod farligt indhold – et eksempel her:

https://search.f-secure.com/search?query=fake%20news&fs_uo=provider&fs_p=freedome

Du får muligvis lidt andre, mindre personlige resultater – betragt ikke-sporende-søgemaskiner som en god bibliotekar, der ikke går og gemmer på informationer om hvilke bøger du læser.

Det er samtidig en måde at bryde ud af FILTERBOBLEN på – se hvad DET er..

HER:

Regel nr. 10: Brug sikker mail

Vi bruger alle sammen e-mail. Og mange af os bruger gratis services fra Facebook, Yahoo, Microsoft eller Google.

Her gælder igen reglen: Hvis det er gratis – er du varen.

Derfor LÆSER Google(og facebook) dine mails – scanner dem for ord, de kan bruge til at give dig ‘relevante’ annoncer og til at bygge en ‘skyggeprofil’af dig til andre markedsføringformål.

Men der er en række alternativer, her er et par stykker:

PROTONMAIL – ekstremt sikker schweitzisk løsning.

TUTANOTA – Tysk mailprodukt, nemt at sætte op, har app til telefon – fuldkrypteret mellem andre tutanota-konti – og man kan lave koder i enkelte mails til systemer udefra.

Kryptering er generelt godt – hvis du har lyst til at pusle med den tungere del af det, så skal du have fat i GPG, den åbne og gratis udgave af PGP(PrettyGoodPrivacy) og få dig en offentlig og privat nøgle.

Det her er ikke et mail-system – men software, der kan kode(kryptere) dine meddelelser, uanset system, så kun modtageren har adgang til dem.

Det er lidt kompliceret – men prøv at lege med det….

Regel 11: Hardware kan være ude på noget….

Regel nr. 12: BESKEDAPPS TIL SMARTTELEFONEN

Sikre krypterede beskedapps er ikke ulovlige at bruge. De sikrer, at dine beskeder ikke kan læses af andre end modtageren undervejs, og nøglen ligger på telefonerne.

De fleste moderne er ligeså nemme at bruge som almindelig sms.

Eksempler på krypterede beskedapps er SIGNAL, Telegram, Whatsapp og Wickr, og der kommer hele tiden nye til.

Det danske firma DENCRYPT laver en professionel krypteret beskedapp(der benytter patentet dynamisk kryptering), der ligesom flere af de andre også understøtter krypteret nettelefoni.

SIGNAL og Whatsapp bruger samme krypteringssystem fra Openwhispersystems.

Myndighederne i Storbritannien ønsker p.t. adgang til Whatsapp, som hævdes at anvendes at terrorister.

Regel nr.13: Tænk styresystem?

IKKE FOR AMATØRER: Hvis du har lyst til at være meget sikker og er meget dygtig – så kan du installere styresystemet QUBES eller TAILS i din maskine…

Guide til QUBES: https://matrixedu.dk/index.php/2016/12/03/installation-og-konfiguration-af-qubes-os-3-2/

Guides til TAILS: https://matrixedu.dk/index.php/blog/#

https://tails.boum.org/

LINKS til mere viden:

Electronic Frontier Foundation er en uafhængig borgerrettighedsorganisation, der specialiserer sig i dit digital liv: Her er en fuld guide til digitalt selvforsvar – værd at læse og benytte: https://ssd.eff.org/

Tidligere guides fra AFLYTTET:

Den store sikkerhed- og privatlivs-Guide 2014-15

KRYPTER: Pas På dig SELV

Hvis du vil være helt og aldeles hemmelig og usporbar på internettet, skal du bruge styresystemet TAILS. TAILS står for The Amnesic Incognito Live System – men hvis det skal virke, skal det sættes helt rigtigt op og det er ikke helt ukompliceret. Derfor har Thomas Bødtcher-Hansen lavet en meget grundig guide – ‘Livet med en TAILS-computer’ – som du kan downloade og læse her: https://drive.google.com/file/d/0B_fQMcnFhI_hWUMyb2JGODh3TFk/view?pref=2&pli=1

Forfatteren skriver blandt andet: “Håndbogen er skrevet med udgangspunkt i at jeg i praksis har opbygget en fiktiv identitet fra bunden, udelukkende ved brug af en Tails computer og en burner mobiltelefon. Håndbogen er med andre ord ikke skrevet fra en teoretisk distance, men derimod ud fra praktiske oplevelser, forhindringer og udfordringer med det, at leve et levende liv under den digitale radar. Håndbogen indeholder både mine skarpe holdninger til det overvågningssamfund, som jeg mener vi allerede lever i, lokalt såvel som globalt”.

En guide til at tale krypteret på Facebook ved Jakob Wolffhechel, sikkerhedekspert.

START

Download, installer og konfigurer pidgin, pidgin-otr og purple-facebook.

Pidgin er chat-klienten, den kan hentes her:

* https://www.pidgin.im/download/

Download og installer den. Lad være med at starte den op endnu.

Pidgin-OTR er krypteringslaget, det kan hentes her:

* https://otr.cypherpunks.ca/index.php#downloads

Download og installer pidgin-OTR. Lad være med at starte Pidgin endnu.

Purple-Facebook er protokollen, du kan læse mere her:

* https://github.com/jgeboski/purple-facebook/wiki

Instruktioner til Debian/Ubuntu:

* https://jgeboski.github.io/#package-repositories

Instruktioner til Windows:

* https://github.com/jgeboski/purple-facebook/wiki/Installing-on-Windows

Instruktioner til OSX:

* https://gist.github.com/cyphunk/5048773

Nu har du installeret en chatklient med et krypteringsplugin og en ekstra protokol som kan tale FB. Du kan også bruge Pidgin og OTR til andre protokoller.

Du er ikke begrænset til Facebook; Google Talk, irc og XMPP er nogle af de andre meget benyttede protokoller. Nu skal du installere den ting, der gør, at man kan logge ind i Facebook-chatdelen med Pidgin.

Konfiguration af Pidgin, OTR, Purple-FB

Start Pidgin op.

Hvis det er første gang du bruger din Pidgin, så viser den dig et vindue, hvor du kan tilføje konti. Tryk på Add/tilføj

Du får nu et vindue op, hvori du skal vælge protokol og skrive dine konto-ting ind (brugernavn/adgangskode f.eks). Der er tre faneblade øverst, sørg for at være på det første faneblad

Du skal først vælge protokol. Det er vigtigt du vælger Facebook og ikke Facebook (XMPP). Facebook er den nye protokol vi har kopieret ind i Pidgin.

Username er dit brugernavn hos Facebook. Det finder du ved at logge ind på Facebook, gå ind i opsætning/setup og så kan du se dit brugernavn/username.

Kodeord er det samme som du bruger til at logge ind på Facebook gennem browser, app osv.

Du bliver derefter forbundet til Facebooks chatnetværk, og du vil kunne se dine online venner. Skynd dig at få dem til at installere kryptering, så I kan tale sammen privat.

Det er god stil!